Kiberbiztonsági útmutató kis- és középvállalkozásoknak, 2025

A Cyberbiztonsági fenyegetések minden nap egyre fokozottabbá válnak és nem telik el úgy nap, hogy ne esne szó valamilyen adat-csalásról vagy tolvajlásról a hírekben. Azok, akik kisebb vagy közepes méretű vállalkozásokat tulajdonolnak, tudják, hogy a cyberbiztonság egy létfontosságú dolog és hogy muszáj nagy figyelmet fordítani az ezzel kapcsolatos problémákra. A baj ott kezdődik, hogy nem tudjuk kitalálni, hol kezdjük.

A Cyberbiztonság témaköre eltúlzottnak és szörnyen komplikáltnak hangzik. Nem minden menedzsernek vagy kisebb cég vezetőjének van technikai háttere, így a technikai zsargonon és az ellenmondó információkon való rágódás még a legóvatosabbakkal és leginkább biztonság központúakkal is előfordul.

Éppen az ilyen típusú felhasználóknak állítottuk össze ezt a tájékoztatót. Ha elfoglalt menedzserek vagyunk és a legfőbb tennivalónk a cégünk futtatása, napról napra, akkor nem lesz időnk, hogy haladó szintű technikai szakemberré váljunk, a cyberbiztonság minden aspektusát illetően. De ha átolvassuk ezt az útmutatót és együttműködünk a team-ünkkel (beleértve azokat az embereket, akiket alkalmazunk vagy megbízunk a számítógép hardverünk, szoftverünk vagy hálózataink beállításával), hogy biztonsági intézkedéseket eszközölhessünk, biztosan jobban alhatunk majd éjjel. A vállalkozásunk biztonságának szavatolása biztosan nem annyira bonyolult, mint ahogy a szakértők egy része azt beállítja. Egy kis türelemmel és útmutatással, végrehajthatjuk a világszínvonalú biztonsági intézkedéseket, még a legkisebb méretű vállalkozások esetében is.

1. A sebezhetőségi pontok megállapítása

Ha meg akarjuk védeni magunkat a cyberbiztonsági fenyegetésektől, az első lépés, hogy meghatározzuk a sebezhető pontjainkat. Ha nem tudjuk, hogy pontosan melyek a gyengeségeink, hogyan is javíthatnánk ki ezeket? Ha nem tudjuk, miféle adatokat tárol a cégünk, hogyan fogjuk megvédeni ezeket?

Kezdjük azzal, hogy meghatározzuk a céges adatok “korona ékszereit”. Melyek a legkritikusabb adatok, amelyekkel a cégünk rendelkezik?

Ezek bármilyen jellegűek lehetnek, az intellektuális javaktól kezdve, az ügyfél és kliens adatokon át, a vállalkozás tulajdoni listájáig, pénzügyi információiig stb. Hol tároljuk ezeket az adatokat? Ha már megvannak a válaszaink ezekre a kérdésekre, kezdhetünk elgondolkodni azokon a kockázatokon, amelyeknek ki vannak téve az adataink.

Óvatosan térképezzünk fel minden folyamatot, amin mi és a munkatársaink keresztülmennek, hogy összegyűjtsék, tárolják és elrendezzék az adatokat. Gondoljunk végig az út során előkerülő minden tranzit pontot, ahol ezek az adatok kiszivároghatnak vagy ellophatják őket. És fontoljuk meg egy lehetséges cyberbiztonsági csalás következményeit, ránk, az alkalmazottainkra és a partner kapcsolatainkra nézve. Miután így tettünk, kezdhetünk óvintézkedéseket hozni.

2. Védjük meg a számítógépeinket és készülékeinket

A számítógépeink és más készülékeink jelentik azokat a kapukat, amelyeken keresztül az összes üzleti dolgunkat intézzük. De mivel ezek a készülékek az internethez és egy helyi hálózathoz kapcsolódnak, sebezhetőek a támadásokkal szemben. Ezek az iránymutatásaink a biztonságunk fellendítésére a cégünk számítógépes spektrumán keresztül.

A. Frissítsük a szoftverünket

A legelső lépés (és talán a legegyszerűbb), garantálandó, hogy a rendszereink ne legyenek sebezhetőek a támadásokra, ha meggyőződünk róla, hogy mindig a legnaprakészebb verzióját használjuk annak a szoftvernek, amire a vállalkozás támaszkodiik. A bűnöző hackerek azzal töltik az idejüket, hogy bugokat keresnek a népszerű szoftverekben, kiaknázva a kiskapukat, hogy bejuthassanak a rendszerbe. Mindenféle okból teszik ezt: hogy pénzt csináljanak, hogy politikai hatalmat szerezzenek vagy egyszerűen, csak mert megtehetik. Ez a fajta beavatkozás mérhetetlen károkat okozhat a vállakozásunkban. A hackerek ellophatják az ügyfeleink bankkártya adatait a weboldalunkról, vagy jelszavaikat a számítógépünkról. A vállakozásunk bajba kerülhet ilyen esetekben.

A Microsoft és más szoftver cégek folyamatosan keresik a sebezhetőségeket a szofvtereikben. Amint találnak egyet, kibocsátanak egy frissítést, hogy a felhasználók letölthessék azt. Megbizonyosodni róla, hogy letöltjük ezeket a frissítéseket, amint kibocsátásra kerülnek, annyira egyszerű, hogy csoda, hogy ennyi vállalkozás nem fordít figyelmet erre.

2017-ben, egy globális zsarolóvírus támadás, a “WannaCry” ezernyi áldozatot követelt, beleértve hatalmas szervezeteket is, mint a FedEx vagy az Egyesült Királyság-beli National Health Service (alább többet olvashatunk a zsarolóvírusokról). A támadás előtt, a Microsoft kiadott egy patch-et, ami egy olyan software frissítés, ami megjavítja a problémát, de számos rendszeradminsztrátor elfelejti installálni ezt, ami masszív támadáshoz vezethet. Szerencsére a támadást leállították, de nem mindig ez a helyzet. A legegyszerűbb útja, hogy elkerüljük, hogy a hackerek következő áldozatává váljunk, ha lelkiismeretesen frissítjük a szoftverünket.

Hogy kell elkezdenem?

- Ha a rendszerünket egy rendszer adminisztrátor kezeli, bizonyosodjunk meg róla, hogy megismerik a szoftver frissítéseket, amint azok kijönnek és azon vannak, hogy frissítsék a rendszerünket.

- Ha egy kisebb vállalkozásunk van, ahol magunk kezeljük a számítógépeket, egyszerűen engedélyezzük a Windows frissítését. Amint frissítjük a rendszerünket, indítsuk újra a számítógépünket.

B. Védelem a vírusok ellen

A vírusok olyan malignus programok, amelyek megfertőzik a számítógépünket, bármilyen figyelmeztetés nélkül. A vírusok számos dolgot csinálhatnak, de általában hozzáférést szereznek a fájljainkhoz, és kitörlik vagy kicserélik őket. A vírusok gyorsan terjednek, replikálódás útján és elküldve magukat a kapcsolati listánkon lévő embereknek. Ha hálózatunk egyik számítógépe vírusos lesz, ez gyorsan átterjedhet a cégünk többi gépére, jelentős adatveszteségeket okozva. Ha email útján kommunikálunk a klienseinkkel és ügyfeleinkkel (ahogyan azt a legtöbbünk teszi manapság), megnő annak a kockázata, hogy őket is megfertőzzük.

A Malware-ek és a zsarolóprogramok a két legveszélyesebb fajtája a manapság keringő vírusoknak. Van néhány különbség a malware-ek és zsarolóvírusok között. A Malware annyit tesz mint “malicious (=rosszindulatú) szoftver”. Úgy működik, hogy az áldozatot arra kényszeríti, hogy töltsön le bizonyos szoftvereket, ezáltal hozzáférést szerezve az áldozat számítógépéhez. Követni tudja, hogy mihez férünk hozzá a számítógépünkön, ellop bizonyos szenzitív információkat vagy spam-et terjeszt emailen keresztül.

A zsarolóvírus egy specifikus fajtája a rosszindulatú programoknak. Lezárja a számítógépünket és blokkolja a hozzáférést a fontos fájljainkhoz, amíg ki nem fizetjük a váltságdíjat. A zsarolóvírus úgy működik, hogy titkosítja a fájljainkat, egy privát kulcs használatával, ami csak a készítők számára elérhető. A fent említett WannaCry támadás egy típusa a zsarolóvírusoknak. A váltságdíj kifizetése nem szükségszerűen segít: nincs rá garancia, hogy a hackerek valóban oldják a zárolást a fájljainkról.

Van néhány alapvető lépés, amit megtehetünk, hogy elkerüljük számítógépünk vírusokkal fertőződését. Először is, installáljunk egy antivirus szoftvert minden irodai számítógépre. Az antivirus szoftver átszkenneli a bejövő email üzeneteket, valamint a számítógépünk jelenlegi fájljait, majd kitörli vagy karanténba teszi a talált vírusokat. A hackerek folyamatosan új vírusokat tesznek közzé, így rendszeresen frissítenünk kell az antivirus szoftverünket. A legjobb szoftver szolgáltatók tartalmaznak egy funkciót, ami arra utasítja a számítógépünket, hogy automatikusan töltse le a frissítéseket. Meg kell bizonyosodnia róla, hogy a személyzete nem nyit meg gyanús fájlokat és törli az olyan email mellékleteket, amelyeknek feladóját nem tudják megbízhatóan azonosítani.

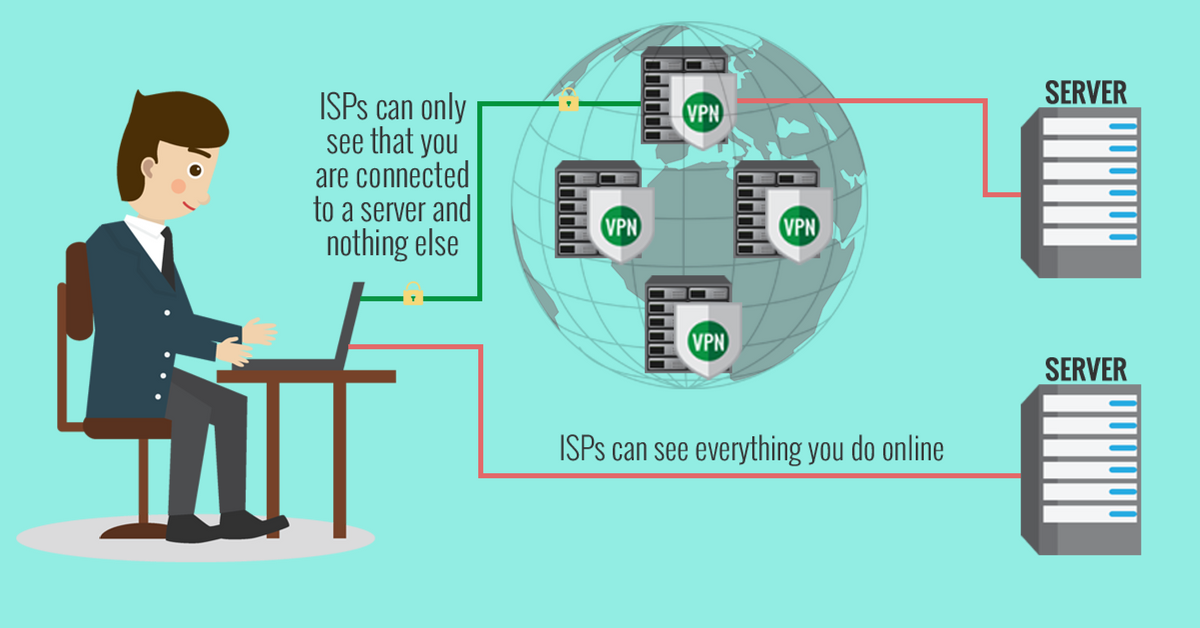

Egy VPN használata az internet eléréséhez szintén extra biztonsági lökést jelenthet számunkra. Mivel a VPN-ek lehetővé teszik számunkra, hogy anoniman férjünk hozzá az internethez és mivel ezek titkosítják az összes adatunkat, igen nehézzé teszik a számítógépünk követését a hackerek számára. A jó VPN szolgáltatók egy biztonsági figyelmeztetést küldenek, amikor gyanús URL-ekhez próbálunk hozzáférni.

Ha már áldozatul estünk valamilyen zsarolóvírus támadásának, akkor sincs még késő. Ez a lépésről-lépésre útmutató segíteni fog legyőzni a támadást.

Hogyan kezdjek hozzá?

- Frissítse antivirus szoftverét, vagy ha nincs ilyenje, installáljon egyet most.

- Tanítsa meg a személyzetnek, hogy ne nyissanak meg gyanús mellékletű emaileket.

- Böngésszen az interneten egy VPN segítségével.

- Olvasson utána, hogy miként előzzön meg egy zsarolóvírus támadást.

C. Egy tűzfal beállítása

Mint a legtöbb vállalkozás esetében manapság, lehetséges, hogy az irodánk összes készüléke egy olyan szélessávú internetkapcsolathoz csatlakozik, ami mindig üzemel. Ha ez a helyzet, akkor nagy valószínűsége van, hogy bűnöző hackerek már legalább egyszer megpróbálták feltörni a hálózatunkat. A hackerek ezt random módon csinálják, de amikor találnak egy valid számítógép címet, minden lehetséges sebezhetőségi pontját megpróbálják majd kiaknázni, annak érdekében, hogy hozzáférjenek a hálózatunkhoz és a hálózat egyedi számítógépeihez.

Egy tűzfal installációja a legjobb módja, hogy megelőzzük ennek a fajta támadásnak a létrejöttét. A tűzfalak úgy működnek, hogy elszeparálják a hálózat különböző részeit egymástól, lehetővé téve, hogy csak a hitelesített forgalom juthasson át a hálózat levédett részén. Ha egy kisebb vállkozást futtatunk, a tűzfalunk elkeríti a lokális privát hálózatunkat a szélesebb körű Internettől. Egy jó tűzfal megvizsgálja az egyes adatcsomagokat, amik keresztülmennek a hálózatunkon, hogy megbizonyosodjon róla, hogy ezek törvényesek, és kiszűri azokkat a csomagokat, amelyek gyanúsnak tűnnek. Abból a célból, hogy megkadályozza a hackereket a hálózati számítógépek támadásában, a tűzfal elhomályosítja az egyes számítógépek egyedi identitását.

Egy tűzfal installációja komplikált, így egy képzett szakembernek ajánlott ezzel foglalkoznia. Ez egyszerűvé teszi a munkánkat: minden, amit tennünk kell, hogy beszélünk a rendszer adminisztrátorunkkal és megbizonyosodunk róla, hogy a hálózatunk védett.

Hol kell elkezdenem?

- Hívjuk fel rendszer adminisztrátorunkat és kérdezzük meg tőle, hogy a helyi hálózatunknak van-e tűzfala, és ha nem, akkor kérjük meg, hogy telepítsen fel egyet.

D. Speciális óvintézkedések a laptopok és mobil készülékek esetén

Mivel hordozhatóak és ezáltal elhagyhatják az irodát, a laptopok különösen sebezhetőek a biztonsági rések miatt. Népszerű célpontjai a tolvajoknak, mivel egyszerű őket ellopni, majd eladni. Az alkalmazottak is megnyugodhatnak munkahelyi laptopjuk felől, mivel a legtöbb cég egyszerűen pótolja a készüléket, ha elveszne vagy eltulajdonítanák. Mindazonáltal, egy laptop pótlása jelentős pénzügyi kiadás, különösen, a kisebb cégek számára. De ez még nem a legnagyobb probléma. A személyzeti laptopok, különösen a szenior személyzethez tartozók gyakran tartalmaznak szenzitív információkat, amelyek rossz kezekbe kerülve kárt tehetnek az üzletünkben.

Van néhány óvintézkedés, amit nekünk és a személyzetnek meg kell tennie, annak érdekében, hogy megakadályozzuk a laptop lopást és hogy enyhítsük a legsúlyosabb következményeit egy céges laptop ellopásának. Először is, ha egy alkalmazott nyilvános helyen használja a laptopját, vagy esetleg egy meetingen vagy konferencián, mindig meg kell bizonyosodnia róla, hogy szemmel tudja tartani a készüléket. A laptopokat kézi poggyászban kell tartani, és nem szabad csomaglerakókban felejteni a hotelekben vagy repülőtereken.

A hackerek könnyedén hozzáférhetnek a laptopokon vagy mobil eszközökön lévő adatokhoz, ha a kapcsolat nem egy biztonságos hálózaton keresztül bonyolódik. Számos intézkedést ajánlatos megtennünk, hogy megvédelmezzük az adatainkat, mint például egy erős jelszó használata, utazás előtt biztonsági mentés készítése a laptopunkon szereplő minden adatról, és az adataink titkosítása. Ezek az útmutatások különösen iránymutatóak laptopok esetében. Tovább részletezzük őket a 3., “Védelmezze meg adatait” c. részben.

Érdemes felkészülni arra a lehetőségre, ha egyik számítógép készülékünket ellopnák. Ha a felhő megoldást használjuk, bármilyen szoftver igényünk kielégítésére, nézzük meg a szolgáltatónk mobilkészülék kezelési funkcióit. A főbb felhőalapú szolgáltatók lehetővé teszik számunkra, hogy töröljük a fiókunkat bármilyen eltűnt készülékről.

Ezen tanácsok mindegyike egyformán vonatkozik a céges okostelefonokra is. Számos lépés van, amit megtehetünk annak érdekében, hogy megvédjük a céges okostelefonokat és ez az iPhone-okhoz való útmutató keresztülvisz ezen a folyamaton. Számos olyan biztonsági alkalmazás van, aminek ajánljuk a használatát, valamint a telefonunk beállításait is sokkal biztonságosabbá tehetjük.

Az egyik legjobb útja a készülékek védelmének – legyen szó akár laptopokról, okostelefonokról, az Amazonos Alexa készülékről vagy akár az irodai PS4-ünkről (ha az irodában használatos PS4-ünk is lenne netalán) – ha installálunk egy VPN-t, ami titkosítja a készülékeken átmenő összes adatot. Nincs feltétlen szükségünk egy VPN installációjára minden egyes készüléken; ehelyett közvetlen az irodai routerünkre installálhatjuk. Ezen a módon az irodai internet kapcsolatot használó összes készülékünk védelem alá kerül.

Fontos megalkotni egy olyan irányelvet, hogy az alkalmazottaknak milyen készülékeket engedélyezünk a munkába vinni. Számos cég arra bátorítja a dolgozóit, hogy hozzák a laptopjaikat és más készülékeiket az irodába, mivel ez így jóval olcsóbb, mintha minden egyes személynek céges felszerelést kellene biztosítani. Azt ajánljuk, hogy minden munkára használatos eszközére installáljon szoftvert és szabályos időközönként frissítse ezeket.

Hogyan kezdjen neki?

- Frissítse az összes céges laptopját és okostelefonját a legújabb antivirus szoftver és operációs rendszer frissítésekkel.

- Alkosson egy irányelvet, hogy mely készülékek használhatók a munkában és mely biztonsági funkciókat kell ezeknek betöltenie.

- Vegye fel a kapcsolatot bármilyen felhő alapú szolgáltatóval és kérdezze meg őket, hogy miként tudnának segíteni a mobilkészülék kezelésével kapcsolatban.

3. Védelmezze meg adatait

Tekintet nélkül arra, hogy milyen típusú vállalkozást futtat, az adatok mindenképpen a tevékenységének középpontjában állnak. Ügyfélkapcsolati információk, tőke- és tulajdoni információk stb. nélkül nem lenne képes vállakozásként funkcionálni. Az adatok sokféle módon eltűnhetnek. A hardverünk meghibásodhat vagy elromolhat, hackerek hatolhatnak be a rendszerbe és vehetik át az irányítást vagy akár egy természeti katasztrófa is érhet. Ezért a célunk az kell legyen, hogy biztosítsuk magunkat az adatveszteség ellen, óvintézkedéseket téve a veszteség legrosszabb hatásainak kivédésére.

A. Iktassunk be egy folyamatot a kritikus adatok biztonsági mentésének érdekében

Két különböző típusa van a biztonsági mentéseknek. Amikor teljes biztonsági mentést csinálunk, a kiválasztott adatok teljességéről másolatot készítünk és egy másik készülékre tesszük vagy egy másik médiumra visszük át. Ugyanakkor egy járulékos biztonsági mentéssel, egyszerűen hozzáadjuk a legutóbbi biztonsági mentés óta készült adatokat a rendszerünkhöz.

A legegyszerűbb és leghatékonyabb módszer, ha kombináljuk ezt a két megoldást. Csináljunk egy teljes biztonsági mentést periodikusan és egy járulékos biztonsági mentést minden nap, mindeközben. Vagy, csinálhatunk egy teljes biztonsági mentést, minden éjszaka, miután dolgoztunk. Létfontosságú valójában tesztelni, hogy a biztonsági mentéseink működnek-e: tragédia lenne, ha azt találnánk, hogy azért vesztettük el az összes adatunkat, mert a biztonsági mentést végző rendszereink nem működnek rendesen. Ezt elérhetjük azzal, ha az adatok egy teszt részét új lokalizációba helyezzük. Ezáltal megnyugodhatunk, hogy a biztonsági mentési rendszereink működnek és segítenek azonosítani bármilyen biztonsági mentési folyamatokkal kapcsolatos problémát.

Számos különböző útja van az adataink biztonsági mentésének. Kitehetjük egy fizikai készülékre, mint egy USB drive vagy egy második merevlemez meghajtó, vagy akár egy megosztott mappába is helyezhetjük a hálózatunkon. Egy biztonságos offsite helyen is őrizhetünk biztonsági mentéseket. Mindazonáltal, az adataink biztonsági mentése egy specifikus fizikai lokalizációba nem segít, ha természeti katasztrófa vagy tolvaj van a dolgok mögött. Erősen ajánljuk, hogy minden cég fektessen be egy felhő alapú biztonsági mentés rendszerbe – ld. a következő szekciót a további részletekért…

Hogyan kezdjen neki?

- Értékelje a cége adatkezelési irányelveit. Minden létfontosságú adata biztonsági mentésre kerül? Ha igen, hol tartja ezeket az adatokat?

- Működjön együtt a rendszeradminisztrátorával vagy IT személyzetével, hogy végrehajthassa a heti biztonsági mentési tervezetét.

- Tesztelje a biztonsági mentési rendszerét, hogy garantálja a megfelelő működését.

B. Titkosítsa a felhőben tárolt szenzitív vállalati adatait

Manapság, számos vállalat – ha nem éppen mindegyik – tartja az adatait felhő alapú platformon. Ez lehet felhő alapú tárolási rendszer, mint a Dropbox vagy egy olyan SaaS (software as a service) platform, mint a Salesforce. Mivel felhőként hivatkozunk ezekre a rendszerekre, hajlamosak vagyunk azt képzelni, hogy az adatainkat biztonságosan tárolják valamilyen absztrakt, virtuális térben. A valóságban, ez csak azt jelenti, hogy az adataink nem a merevlemezen vagy a helyi hálózaton tárolódnak, hanem inkább távoli számítógépeken, amelyeket a felhőalapú szolgáltatónk biztosít. Ezért lényeges, hogy alaposan nézzünk utána, hogy a felhőalapú szolgáltatónk milyen fajta biztonsági intézkedéseket alkalmaz és hogy az adataink megfelelő védelem alatt állnak-e.

Számos megközelítés létezik, amit alkalmazhatunk, hogy meggyőződjünk róla, hogy a felhőben lévő fájljaink biztonságban vannak. A legegyszerűbb és legbiztonságosabb megközelítés, ha manuálisan titkosítjuk a fájljainkat és számos program van, ami segíthet ebben. Ez azt jelenti, hogy nem kell a felhő alapú szolgáltatónk biztonsági intézkedéseire hagyatkozni és aggodalom nélkül használhatjuk. Csak győződjünk meg róla, hogy nem töltöttük fel a titkosítási kulcsainkat.

Tehát alaposan át kell kutatni a felhő alapú tárolási opcióinkat. Egyre több szolgáltató van a piacon, és némely kisebb és kevésbé ismert cégnek valójában szilárdabb biztonsági funkciói vannak, mint a nagyobb neveknek. Ezen szolgáltatások némelyike automatikusan titkosítja a fájljainkat, mielőtt feltöltenénk ezeket a felhőbe.

Egy másik opció lehet a BitTorrent Sync használata, ami egy teljesen ingyenes szolgáltatás. A BitTorrent Sync-et úgy tervezték, mint egy helyettesítő programot a felhőalapú rendszerek helyett, de ezek valójában nem tárolnak fájlokat a felhőben. Ehelyett, lehetővé teszik, hogy együtt dolgozzunk bizonyos dokumentumokon, egy peer-to-peer (P2P) file-megosztó platformon keresztül. Ezek a szolgáltatók általában a legmagasabb szintű AES-256 titkosítást használják és két tényezős hitelesítést tesznek lehetővé, ami egy extra réteget ad hozzá a biztonsághoz.

Ez az online adatvédelmi útmutató még jobban elmagyaráz mindent.

Hogyan kezdjen neki?

- Állapítsa meg a fontosabb céges adatait. Ennek mekkora részét tárolja vagy biztonsági mentette felhő alapú platformon és vajon biztonságos ez a platform?

- Kutassa át a felhő alapú platformokat és keressen olyan szintű biztonságot, ami a leginkább illik a vállalata igényeihez.

C. Védje meg jelszavait

A leggyakoribb útja a hálózatunkhoz vagy fontos adatainkhoz hozzáférő emberek személyazonossági hitelesítésének, ha jelszót használunk. Eltérően más high-tech hitelesítő rendszerektől, mint a smart kártyák vagy az ujjlenyomat és írisz szkenner rendszerek, a jelszavak azért hasznosak, mert nem kerülnek semmibe és egyszerűen használhatóak. Mindazonáltal, szintén ki vannak téve a támadásoknak. A hackerek szofisztikált, automatizált eszközöket fejlesztettek ki, amelyek lehetővé teszik számukra, hogy egyszerű jelszavakat csupán néhány perc alatt megfejthessenek. Számos fondorlatos módszert használhatnak, hogy hozzáférjenek a cégünk jelszavaihoz, mint például az adathalász támadás, amelynek során hivatalos entitásnak álcázzák magukat (mint pl. a Google) és kicsalják az emberekből a jelszavaikat.

A jelszavak számos okból válhatnak ineffektívvé. Gyakran elhanyagoljuk a szenzitív dokumentumaink jelszavas védelmét, ami azt eredményezi, hogy az irodai számítógépeink bármelyikénél ülő személy hozzáférést szerezhet a dokumentumhoz. A jelszavak elfelejtésének kivédésére, számos alkalmazott leírja ezeket egy papírra. És az is döntő tényező, hogy az emberek rendszerint gyenge jelszavakat használnak, amelyekre egyszerű emlékezni, ugyanazt a jelszót használják újra és újra, valamint soha nem változtatják meg a jelszavaikat. Ezen hibák mindegyike nyitva hagyja az ajtót a hackerek számára.

Ez a hét lépés segít megalkotni egy erős jelszót, ami segít megelőzni a hacker támadásokat:

- Készítsünk különböző jelszavakat a különböző szolgáltatásokhoz

- Rendszeresen változtassuk a jelszavainkat

- Válasszunk egy erős jelszót

- Válasszunk két lépcsős verifikációt

- Kapcsoljuk ki az autokitöltést a felhasználónevek és jelszavak esetében

- Használjunk jelszó menedzsert – egy alkalmazást vagy programot, ami biztonságosan tárolja a felhasználók összes jelszavát

- Ne küldjük ki a jelszavunkat emailen keresztül és ne adjuk ki telefonon se

Egy erősebb jelszó létrehozása nem annyira bonyolult. Használjunk egy jelszó eszközt, mint például ez, ami megmondja, mennyire jó a jelszavunk és mennyi ideig tartana egy hackernek feltörni. Használhatunk egy biztonságos random jelszó generátort ami egy teljesen véletlenszerű jelszót fog generálni.

A személyzetünk oktatása az erős jelszavak fontosságával kapcsolatban létfontosságú, ha a jelszavainkat kulcseszközzé szeretnénk tenni a cyberbiztonsági arzenálunkban, ahelyett, hogy hátsó kapuként szolgálnának a hackereknek, amelyen át besurranhatnak.

Hol kellene elkezdeni?

- Minden alkalmazott ellenőrizze a jelszavát a Password Meter eszközzel. Ha a jelszavaik feltörhetőek egy pár percen vagy órán belül, akkor meg kellene változtatniuk valami jóval biztonságosabbra.

- Tegye lehetővé a kétlépcsős verifikációt minden alkalmazotti fióknak, ahol ez lehetséges.

D. Jogosultságok létrehozása

Ha szem előtt tartja, hogy ki férhet hozzá a cégének szenzitív információihoz, a válasz, hogy talán túl sokan is. Tegyen lépéseket, hogy korlátozza a hozzáférést a rendszeréhez. Csak azok a személyzeti tagok kaphassanak adminisztrátori fiókokat, akik személyazonoságukat hitelesítve kezelik a rendszerünket és installálnak szoftvereket.

A vállalatok sokszor olyan lazán veszik a kérdést, hogy több személyzeti tag osztozhat egy felhasználónéven és jelszón. Ez lehetetlenné teszi, hogy meghatározzuk, a rendszert érintő csalási kísérlet hogyan és mikor történhetett. Adjunk az egyes felhasználóknak saját fiókot, a munkájára specifikus jogosultságot engedélyezve. Ha Windows-t használunk, a felhasználókhoz különböző jogosultsági szinteket rendelhetünk, a cégbeli szerepük alapján. Ha egy személyzeti tag hosszú ideig nincs jelen vagy elhagyta a cégünket, vonjuk vissza a hozzáférésüket és jogosultságukat, amint lehet.

Hogyan kezdjen neki?

- Működjön együtt a rendszer adminisztrátorával, hogy meghatározhassa az egyes személyzeti tagok jogosultsági szintjét.

- Változtassa meg a jogosultságokat, így minden egyes személyzeti tagnak csak a munkájához kellő szoftverekhez és beállításokhoz lesz hozzáférése.

E. Védelmezze meg vezetéknélküli hálózatait

Egy másik útja, hogy a hackerek bejuthassanak a rendszerünkbe, az irodánk vezetéknélküli internetkapcsolata. Mivel a Wi-Fi hálózatok rádio jelet használnak kábelek helyett a számítógépek internethez kapcsolásához, az összes dolguk annyi a hálózat feltörésekor, hogy a hálózatunk rádió tartományán belül mozogjanak, néhány ingyenes szoftveres eszköz használatával megfejelve. A behatolók, akik képesek hozzáférést szerezni a hálózatunkhoz, ellophatják a fájljainkat és károsíthatják a rendszerünket. Míg a Wi-Fi készülékek számára engedélyezve van, hogy megakadályozzák ennek a megtörténését, a legtöbb esetben ezek a funkciók alapértelmezetten ki vannak kapcsolva, hogy egyszerűbbé tegyék a telepítés folyamatát.

Ha Wi-Fi hálózatot használ, győződjön meg róla, hogy be vannak kapcsolva ezek a biztonsági funkciók. Az iroda nyitvatartási idejére is korlátozhatja a vezetéknélküli hálózat használatát, így a hackerek nem törhetnek be a rendszerünkbe éjjel. Megakadályozhatjuk, hogy járókelők hozzáférjenek a kapcsolatunkhoz, a Wi-Fi kapcsolat egyes specifikus számítógépekre korlátozásával, beállítva a hozzáférési pontokat.

Hogyan kezdjen neki?

- Kérje meg IT szakemberét, hogy bizonyosodjon meg róla, hogy Wi-Fi-jén a legmagasabb szintű biztonsági beállítások vannak érvényben és hogy a WiFi kapcsolat csak a hivatali órák idejére van korlátozva.

F. Böngésszen biztonságosan az interneten

Ahogy ön és a személyzetének tagjai böngésznek az interneten, tevékenységeik követhetőek, számos finom és észrevehetetlen módon. Ezek a tevékenységek lefigyelhetőek harmadik fél által, a beleegyezésünk nélkül. Az alkalmazottaink akaratlanul is böngészhetnek veszélyes weboldalakon, amelyek ellophatják a cégünk adatait. És a személyes vagy üzleti információink is veszélybe kerülhetnek, ha titkosítatlan kapcsolatokon keresztül bevitelre kerülnek egyes weboldalakra.

A legjobb útja, hogy titkosítsuk kapcsolatunkat és garantáljuk az üzletünk és a saját alkalmazottaink személyes adatainak védelmét, ha installálunk egy VPN-t. Egy VPN, vagy virtuális magánhálózat, maszkolja a cégünk IP címét és titkosítja a böngészési adatainkat. Anonimizálják a böngészésünket is, ami fontos lehet, ha az üzletünk gyakran csinál kutatásokat a versenytársakról, vagy ha az aggregált böngészési előzményeink felfedhetnek védett információkat a versenytársaink számára.

A hátránya a VPN használatának, hogy a megbízható és funkciógazdag VPN-ek egyhavi előfizetése bizony pénzbe kerül. Számos egyén és vállalat döntött úgy, hogy egy ingyenes web proxy-t használ alternatívaként. A probléma, hogy nem tudjuk pontosan, hogy a proxyk kezelése elérhető-e ingyenesen online; igen könnyen meghekkelhetőek vagy különböző köz- vagy magánszervezetek által hírszerzésre használhatóak. Noha egy proxy elrejti az identitásunkat és aktivitásainkat az általunk látogatott oldalak elől, potenciálisan mindent láthat, amit online teszünk. Ez az egyik oka, amiért azt ajánljuk, hogy fektessen be inkább egy VPN használatába proxy helyett, a valóban biztonságos böngészés érdekében.

Azáltal is felerősíthetjük a biztonságunkat, hogy számos biztonsági funkciót adunk a böngészőnkhöz. Mivel a Firefox böngésző nyílt forráskódú program, jelentős számú biztonsági jellegű bővítmény készült hozzá az idők során. Ezek közé tartoznak a többcélú hirdetés blokkolók, titkosítási kiterjesztések, böngészési adat védelmezők, cookie és cache kezelők stb. Több információért, nézze át a 20 ajánlott Firefox biztonsági bővítmény – listánkat.

Hogyan kezdjen neki?

- Fontolja meg a feliratkozást egy VPN szolgáltatásra, ami üzleti megoldásokat is kínál.

- Kezdjen el Firefox böngészőt használni, olyan biztonsági bővítményekkel, amelyek megfelelőek a vállalata igényeinek.

G. Védelmezze meg a távoli vagy utazó dolgozók által kreált érzékeny adatokat

Számos kisebb vállalkozás alkalmaz távmunkásokat, különböző feladatok végrehajtása céljából. Az internet segítségével, az együtt dolgozás másokkal, szerte a világon egyszerűen megoldható. A távoli dolgozók alkalmazása számos előnnyel jár: ez azt jelenti, hogy nem kell egy külön alkalmazottat fenntartanunk, hogy ellásson egy specifikus technikai vagy monoton feladatot, és azt is jelenti, hogy megnyitjuk a képzett jelöltek egy lehetséges csoportját. Mindazonáltal, a távmunka néhány cyberbiztonsági buktatóval is jár. Talán végrehajtotta már az összes védelmi intézkedést, amelyeket fent említettünk, de ezek közül számos intézkedés hatástalannak bizonyul, ha a szenzitív adatainkhoz távoli dolgozók férnek hozzá, a védett céges hálózaton kívülről, különösen ha egy nyilvános WiFi hotspotot használnak.

Egy mobilkészülék kezelő megoldás, ahogy azt a 2D részben is megírtuk, segíthet kezelni a távoli dolgozókat vagy az üzleti úton lévő alkalmazottakat. A legfontosabb, hogy garantálni kell, hogy ha a távoli dolgozók hozzá akarnak férni a szenzitív céges adatokhoz, a védett céges hálózatunkon keresztül tegyék, egy biztonságos kapcsolattal.

A Windows egy távoli desktop kapcsolati funkciót is kínál, de ez még önmagában nem elég az adatok védelméhez. Ha távoli dolgozókra hagyatkozik, és nem engedheti meg, hogy az adatokat ellopják vagy kiszivárogtatásra kerüljenek, akkor bölcs dolog lehet beiktatni egy specializált VPN-t, ami lehetővé teszi a távoli felhasználók számára, hogy először is bejuthassanak az irodai hálózatba, majd csatlakozni tudjanak a gépeikhez, a távoli desktop kapcsolati funkció segítségével. Ez a helyzet még bonyolódhat, tehát beszéljen az IT szakemberével, hátha be tud állítani egy VPN hálózatot, kifejezetten az irodai hálózata számára.

Hol kezdjen neki?

- Határozza meg a távoli dolgozóra vonatkozó irányelveket. Hogyan férjenek hozzá a távmunkások a cég adataihoz és vajon szenzitívek ezek az adatok?

- Egyeztessen az IT szakemberével, hogy állítson be egy biztonságos és titkos utat a távoli dolgozók számára, hogy csatlakozhassanak az irodájuk privát hálózatához.

H. Védje meg az ügyfelek adatait

Az csak az egyik probléma, ha a cégünk szenzitív adatai elvesznek vagy ellopják őket. Az meg egy másik, ha a klienseink vagy ügyfeleink adatai veszélybe kerülnek. Ezutóbbinak komoly jogi következményei is lehetnek, így hát megéri a legnagyobb figyelmet fordítani az ügyfeleink szenzitív információira.

Az ügyféladatok tipikusan úton vannak többféle pont között. Ha egy ecommerce site-ot futtatunk vagy másféle pénzügyi folyamatokat bonyolítunk a weboldalunkon keresztül, a szenzitív információk első tranzitja (beleértve a neveket és bankkártya adatokat) az ügyfél webböngészőjéből az ecommerce weboldal felé megy. A legjobb módja, hogy megvédelmezzük ezeket az adatokat, ha megbizonyosodunk afelől, hogy a weboldalunk SSL tanúsítványt használ és a HTTPS protokoll használatos, legalább azokon az oldalakon, amelyek szenzitív adatokat gyűjtenek. Ez garantálni fogja, hogy a klienseink adatai titkosítva legyenek, miközben az ő szerverükről a miénkre jutnak. Ha áthelyezzük a kliensek adatait a cégen belül, minden fent említett biztonsági funkciót alkalmazni kell, különösen a felhő alapú tárolásra és átvitelre vonatkozókat.

Hogyan kezdjen neki?

- Beszéljen az ecommerce szolgáltatójával vagy a honlap-fejlesztőkkel, hogy megbizonyosodjon róla, hogy a bankkártya és más szenzitív információi a lehető legbiztonságosabb úton kerülnek gyűjtésre.

4. Vezessen be cyberbiztonsági kultúrát a munkahelyén

Az útmutatónkban kiemelt intézkedések összefoglaló jellegűek és ha követünk minden útmutatást, amelyek relevánsak a vállalkozásunkkal kapcsolatban, jelentősen kisebb lesz a kockázata egy cybertámadás megtörténésének. Vagyis csak akkor, ha a vállalkozás a mi kezünkben van.

Elég egy alkalmazottnak biztosítatlan kapcsolaton át küldeni az ügyféladatokat, vagy rákattintani egy nem biztonságos linkre és letölteni egy malware-t, ez azt okozhatja, hogy minden biztonsági rendszerük és minden jószándékú erőfeszítésünk kárba vész. Ezért a legegyszerűbb és legfontosabb intézkedés, amit megtehetünk, hogy a cyberbiztonság fontosságára oktatjuk a személyzetet.

Ugyanakkor, ha bevezetünk egyfajta cyberbiztonsági kultúrát a munkahelyünkön és elmagyarázzuk a cyberbiztonsági irányelveket és az okaikat, valamint kiképezzük a személyzetet, hogy biztonságosan kezeljék a céges hardvereket és adatokat, az alkalmazottaink válhatnak az elsővonalbeli és leghatékonyabb védelemmé a cybertámadásokkal szemben.

A legjobb útja annak, hogy a cyberbiztonsági tervünkbe beszervezzük az alkalmazottjainkat, ha kollaboratívan tervezünk velük együtt. Bevonásuk a tervezetbe, fokozza a motivációjukat a részvételben. A személyzeti tagjaink a vállakozásban is szakértők - legyen szó akár a gyengeségeiről, akár az erősségeiről. Ők azok, akik egész nap a szenzitív céges adatainkkal dolgoznak, tehát a leginkább képesek meghatározni, hogy melyek a sebezhető pontjaink és milyen rendszereket kell megerősíteni vagy javítani.

Kezdjen rendszeres tréning foglalkozásokat tartani a személyzettel, a cyberbiztonsági kérdésekről. Ez az a hely, ahol módszertanilag átdolgozhatjuk a fontos biztonsági technikákat, például a fentebb kiemeltet. Garantálja, hogy a jelszavaik és jogosultságaik naprakészek legyenek és olyan jelszavakat használjanak, amelyeket lehetetlen feltörni. Győződjön meg róla, hogy nem hagyják szerte szét a jelszavaikat ragadós jegyzetpapírokon szabadon heverni az asztalukon. Mutassa meg nekik, hogy miként kerülhetik el az emailes adathalász támadások káros hatásait és a rosszindulatú weboldalak veszélyeit. Tanítsa meg alkalmazottjainak az aljas módszereket, ahogy a hackerek információkat próbálhatnak kicsikarni tőlük. Bátorítsa őket arra, hogy ne beszéljenek ki semmilyen bizamas vállalati információt nyilvánosan – sose tudhatják, valójában éppen kivel beszélnek és ki hallgathatja még azt. Tegye egyszerűvé ezen útmutatások megértését és követését. Készítettünk egy nyomtatványt, amely olyan egyszerű lépéseket tartalmaz, amelyet az alkalmazottaink követhetnek, a biztonság fenntartása érdekében. Ezt kiakaszthatjuk az iroda hirdetőtáblájára vagy a hűtőre és testreszabhatjuk, hogy illeszkedjen az egyéni igényeinkhez.

Foglaljuk a cyberbiztonsági elveket egy írott irányelvbe és az alkalmazottainkkal írassuk alá egy-egy másolatát, meggyőződve róla, hogy megértik, mennyire fontos probléma a cyberbiztonság kérdése. A cyberbiztonsági kérdéseket beleírhatjuk a személyzeti szerződésekbe is.

Mindenek felett, emlékezzünk, hogy a cyberbiztonsági fenyegetések folyamatosan formálódnak és változnak. A hackerek folyamatosan egyre kreatívabb és szofisztikáltabb útjait találják meg, hogy betörjenek a számítógépes rendszerekbe és ellopják az adatokat. Maradjon naprakész a cyberbiztonsági fejlesztésekkel kapcsolatban és bizonyosodjon meg róla, hogy megfelelően továbbképezi a személyzetet is, ezekkel a fejlesztésekkel kapcsolatban.

Hogyan kezdjen hozzá?

- Akassza ki a cyberbiztonsági útmutató nyomtatványát az irodájának hirdetőtáblájára és küldje ki ezt az email sémát, minden alkalmazottjának.

- Alakítson ki egy cyberbiztonsági training programot minden alkalmazottja számára.

Személyesen, igazán reméljük, hogy ez az útmutató segíteni tud majd Önnek és azokon is, akiknek cyberbiztonságát Ön a szívén viseli. Ha Önnek is olyan fontos, mint nekünk, hogy barátai és kollégái elkerüljék a hackerek támadását, legyen kedves és tegye meg azt a szívességet, hogy megosztja ezt a cikket velük Facebook-on és Twitter-en.

Arra kérünk, hogy írd meg nekünk, hogyan javítsunk ezen a cikken. Számít a véleményed!